Managed SIEM Service

SIEM – Security Information & Event Management

SIEM – Security Information & Event Management

Security Information & Event Management für Enterprise & KMU

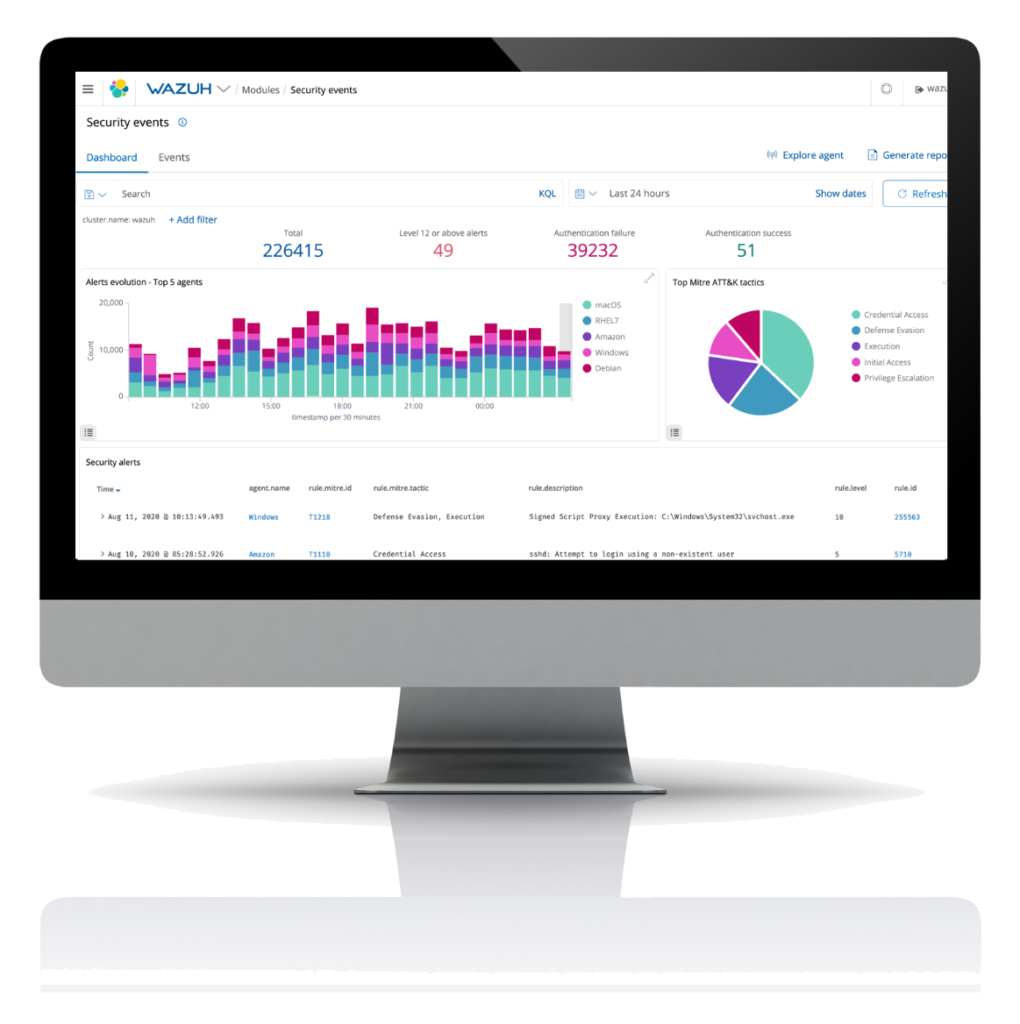

Der Begriff steht für Security Information and Event Management. Das bedeutet die Echtzeit Überwachung und Protokollierung sicherheitsrelevanter Netzwerkelemente für eine frühzeitige Erkennung von Cyberangriffen und die Reaktion auf Bedrohungen.

Durch die zentrale Sammlung von Meldungen und Logfiles verschiedener Systeme wird ein ganzheitlicher Blick auf die IT-Sicherheit Ihres Unternehmens möglich. Verdächtige Ereignisse oder gefährliche Trends lassen sich so in Echtzeit erkennen.

Ähnlich wie bei einem Flugschreiber in der Luftfahrt ermöglicht die zentrale Eventprotokollierung auch eine retrospektive Aufarbeitung von sicherheitsrelevanten Vorfällen und liefert bei Bedarf forensisches Beweismaterial.

Computer, Notebooks, Server, Router, Switches, Firewalls, Unternehmensanwendungen und weitere Netzwerk- und IT-Security-Komponenten.

All diese Devices und Anwendungen liefern täglich eine Unmenge an unstrukturierten Protokolldateien.

Mit unserem Managed SIEM Service und dem Endpoint Detection and Response (EDR) übernehmen wir für Sie die Implementierung und den gesamten SIEM Betrieb, welchen wir durch die Open Source Lösung Wazuh realisieren.

HÖCHSTE SICHERHEIT FÜR IHR NETZWERK

Die SIEM Agenten scannen Ihre überwachten Systeme nach Malware, Rootkits und verdächtigen Anomalien.

Sie können dadurch versteckte Dateien, getarnte Prozesse oder unbekannte Netzwerk Teilnehmer erkennen und auf Unstimmigkeiten in den Antworten von Systemaufrufe hinweisen.

Der Wazuh-Agent läuft auf Host-Ebene und kombiniert anomalie- und signaturbasierte Technologien, um Eindringlinge oder zu erkennen. Er kann zur Überwachung von Benutzeraktivitäten, Bewertung der Sicherheit der Systemkonfiguration und Erkennung von potentiellen Schwachstellen eingesetzt werden.

Wazuh bietet die notwendigen Sicherheitskontrollen, die von Standards wie PCI DSS, HIPAA, DSGVO und anderen gefordert werden. Die Lösung aggregiert und analysiert Daten aus mehreren Systemen und ordnet Sicherheitswarnungen den Compliance-Anforderungen zu.

Wazuh sammelt, analysiert und korreliert Daten und bietet Funktionen für die Erkennung von Bedrohungen, das Compliance-Management und die Reaktion auf Vorfälle. Installation und Bereitstellung in der Cloud oder in Ihrem Rechenzentrum.

Profitieren Sie von unserem SIEM as a Service Angebot. Die Cloud-gehostete SIEM Instanz wird von uns vollständig für Sie aufgesetzt und betreut.

NETZWERK UND SYSTEMSICHERHEIT

Wazuh sammelt, aggregiert, indexiert und analysiert Sicherheitsdaten und hilft damit Unternehmen bösartige Eindringlinge, Bedrohungen und Verhaltensanomalien zu erkennen.

Da Cyber-Bedrohungen immer raffinierter werden, sind Echtzeit-Überwachung und Sicherheitsanalysen für eine schnelle Erkennung und Behebung von Bedrohungen besonders wichtig.

Der ressourcenschonende Wazuh Agent bietet die notwendigen Überwachungs- und Reaktionsfunktionen, während die Serverkomponente die Sicherheitsinformationen bereitstellt und die Datenanalyse durchführt.

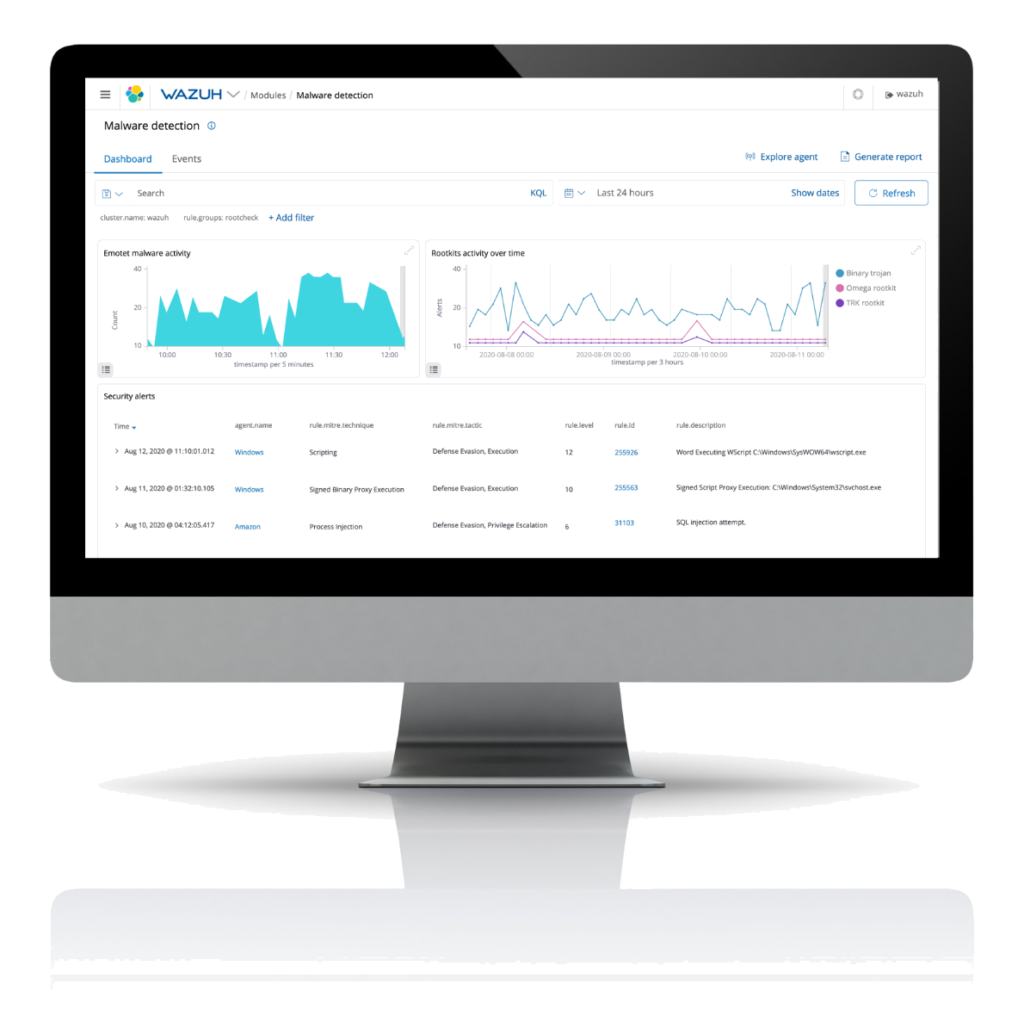

Wazuh-Agenten scannen die überwachten Systeme auf der Suche nach Malware, Rootkits und verdächtigen Anomalien.

Sie können versteckte Dateien, getarnte Prozesse oder nicht unbekannte Netzwerk Teilnehmer sowie Unstimmigkeiten in den Antworten auf Systemaufrufe erkennen.

Zusätzlich zu den Agentenfunktionen verwendet die Serverkomponente einen signaturbasierten Ansatz zur Erkennung von Eindringlingen, wobei die Engine für reguläre Ausdrücke zur Analyse der gesammelten Protokolldaten und zur Suche nach Anzeichen für eine Gefährdung eingesetzt wird.

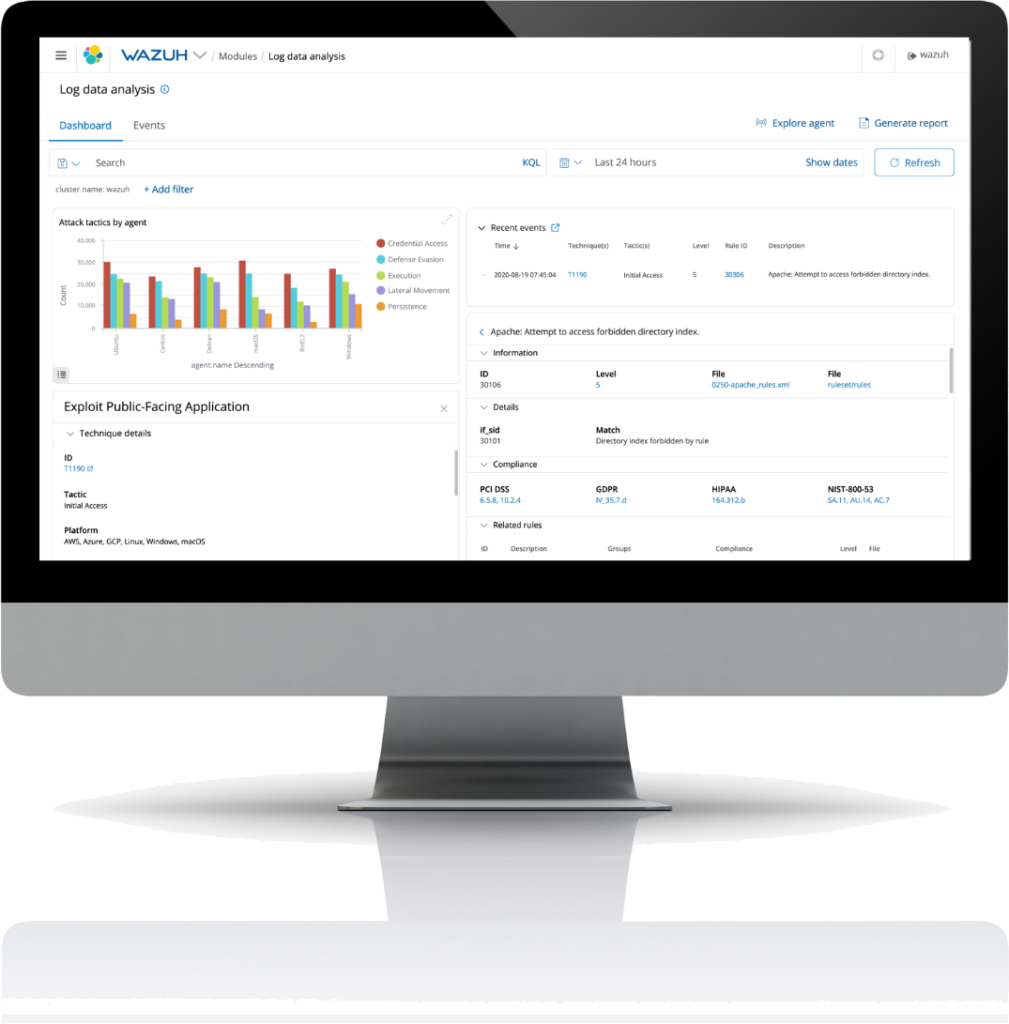

Wazuh-Agenten lesen Betriebssystem- und Anwendungsprotokolle und leiten sie sicher an einen zentralen Manager zur regelbasierten Analyse und Speicherung weiter.

Die Wazuh-Regeln helfen dabei Sie auf Anwendungs- oder Systemfehler, Fehlkonfigurationen, versuchte und/oder erfolgreiche bösartige Aktivitäten, Richtlinienverstöße und eine Vielzahl anderer Sicherheits- und Betriebsprobleme aufmerksam zu machen.

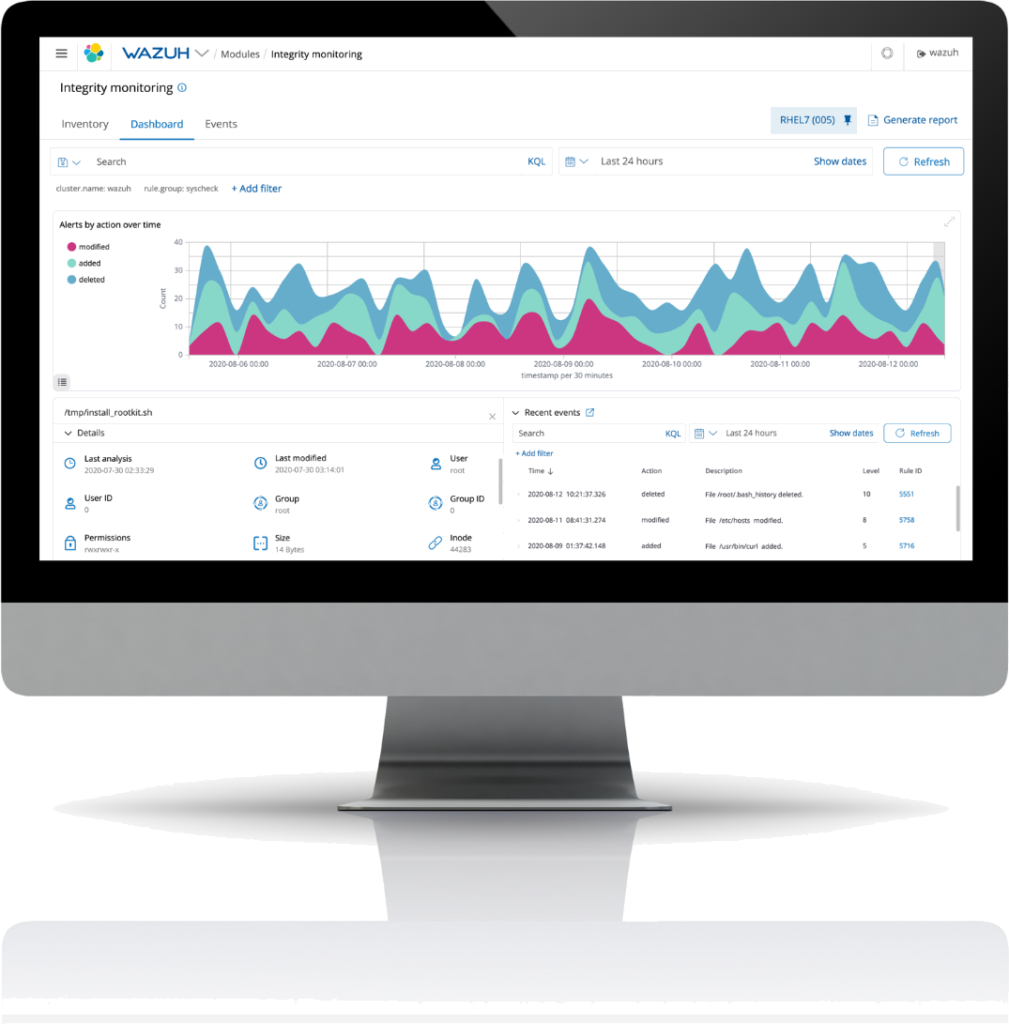

Wazuh überwacht das Dateisystem und identifiziert Änderungen am Inhalt, an Berechtigungen, Eigentümern und Attributen von Dateien, die Sie überwachen möchten. Darüber hinaus werden die Benutzer und Anwendungen identifiziert, die zum Erstellen oder Ändern von Dateien verwendet wurden.

Die Funktionen zur Überwachung der Datei-Integrität können in Kombination mit Daten aus Threat Intelligence Pools verwendet werden, um Bedrohungen oder gefährdete Hosts zu identifizieren. Darüber hinaus ist sie für die Einhaltung bestimmter Standards, wie z. B. PCI DSS, erforderlich.

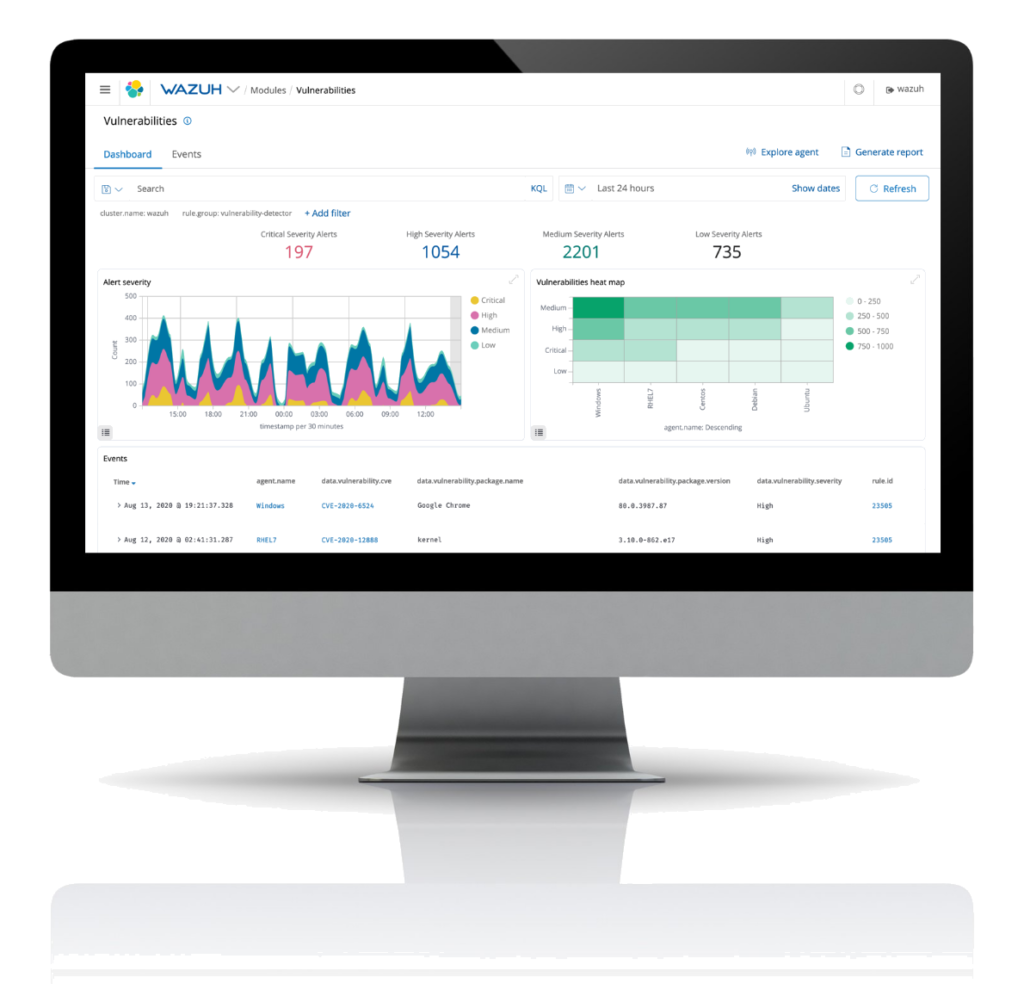

Wazuh-Agenten erfassen Software-Inventardaten und senden diese Informationen an den Server, wo sie mit den ständig aktualisierten CVE-Datenbanken (Common Vulnerabilities and Exposure) korreliert werden, um bekannte Schwachstellen in Software zu identifizieren.

Die automatisierte Schwachstellenbewertung hilft Ihnen, kritische Schwachstellen in Ihrem Netzwerk zu finden und Gegenmaßnahmen zu ergreifen, bevor Angreifer diese ausnutzen können, um Ihr Unternehmen zu sabotieren oder vertrauliche Daten zu stehlen.

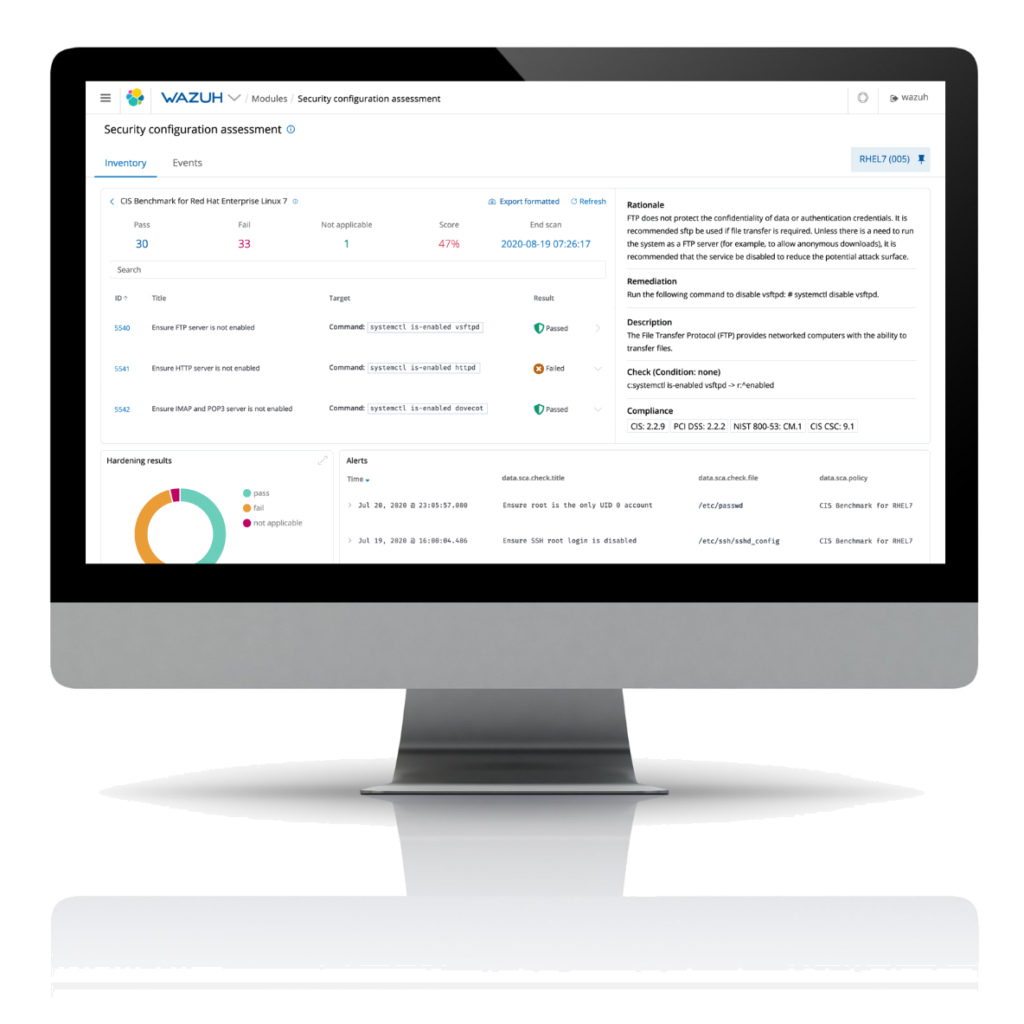

Wazuh überwacht die System- und Anwendungskonfigurationseinstellungen, um sicherzustellen, dass sie mit Ihren Sicherheitsrichtlinien und Standards übereinstimmen. Agenten führen regelmäßige Scans durch, um Anwendungen zu erkennen, die bekanntermaßen anfällig, ungepatcht oder auch unsicher konfiguriert sind.

Darüber hinaus können Konfigurationsprüfungen so angepasst werden, dass sie genau auf Ihr Unternehmen abgestimmt sind. Die Warnmeldungen enthalten Empfehlungen für eine bessere Konfiguration, Referenzen zu Best Practices und Hinweise zur Einhaltung gesetzlicher Vorschriften.

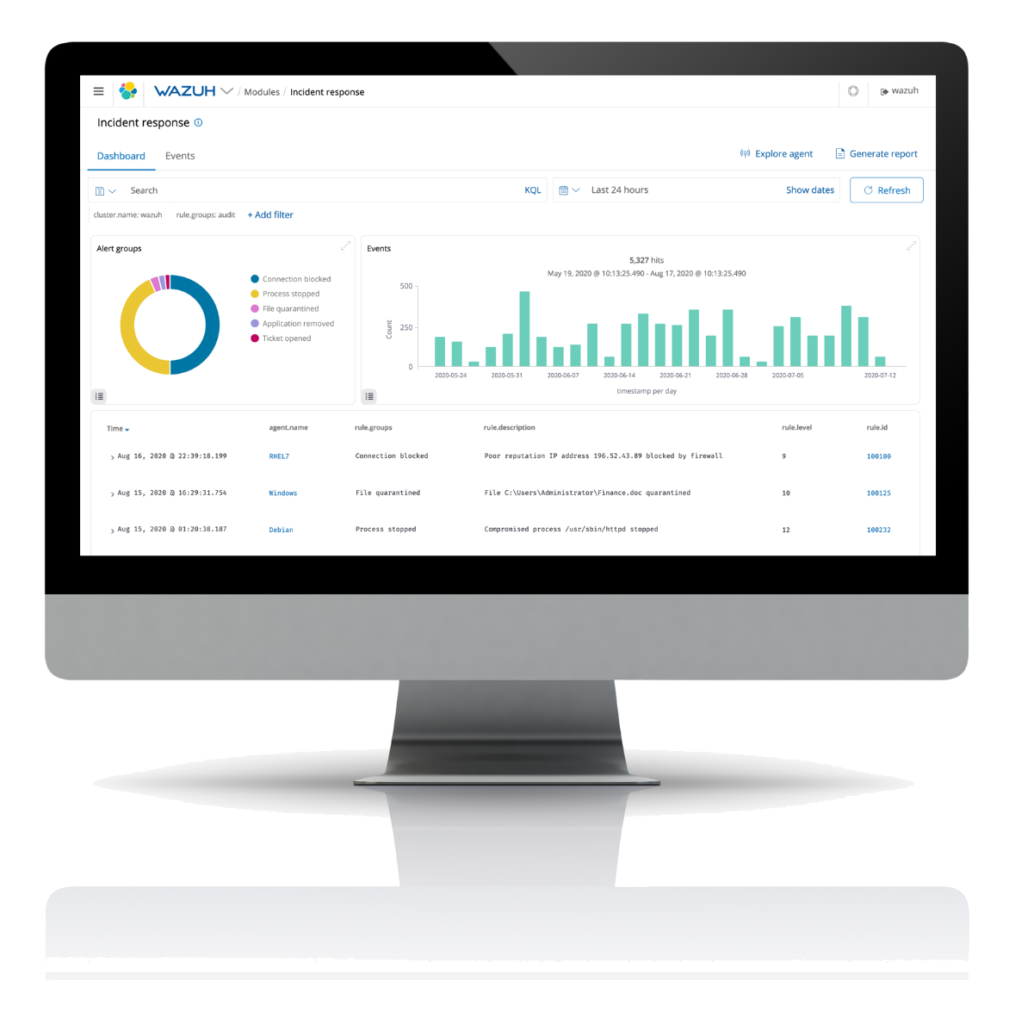

Wazuh umfasst ein Response Management System um verschiedene Gegenmaßnahmen zur Bekämpfung aktiver Bedrohungen automatisch durchzuführen. Zum Beispiel die Sperrung des Zugriffs auf ein System wenn bestimmte Bedrohungskriterien erfüllt sind.

Darüber hinaus kann Wazuh Befehle oder Systemabfragen aus der Ferne auf bestimmten Hosts ausführen, um zuverlässig Indikatoren für eine Kompromittierung zu identifizieren und andere Live-Forensik- oder Incident-Response-Aufgaben durchzuführen.

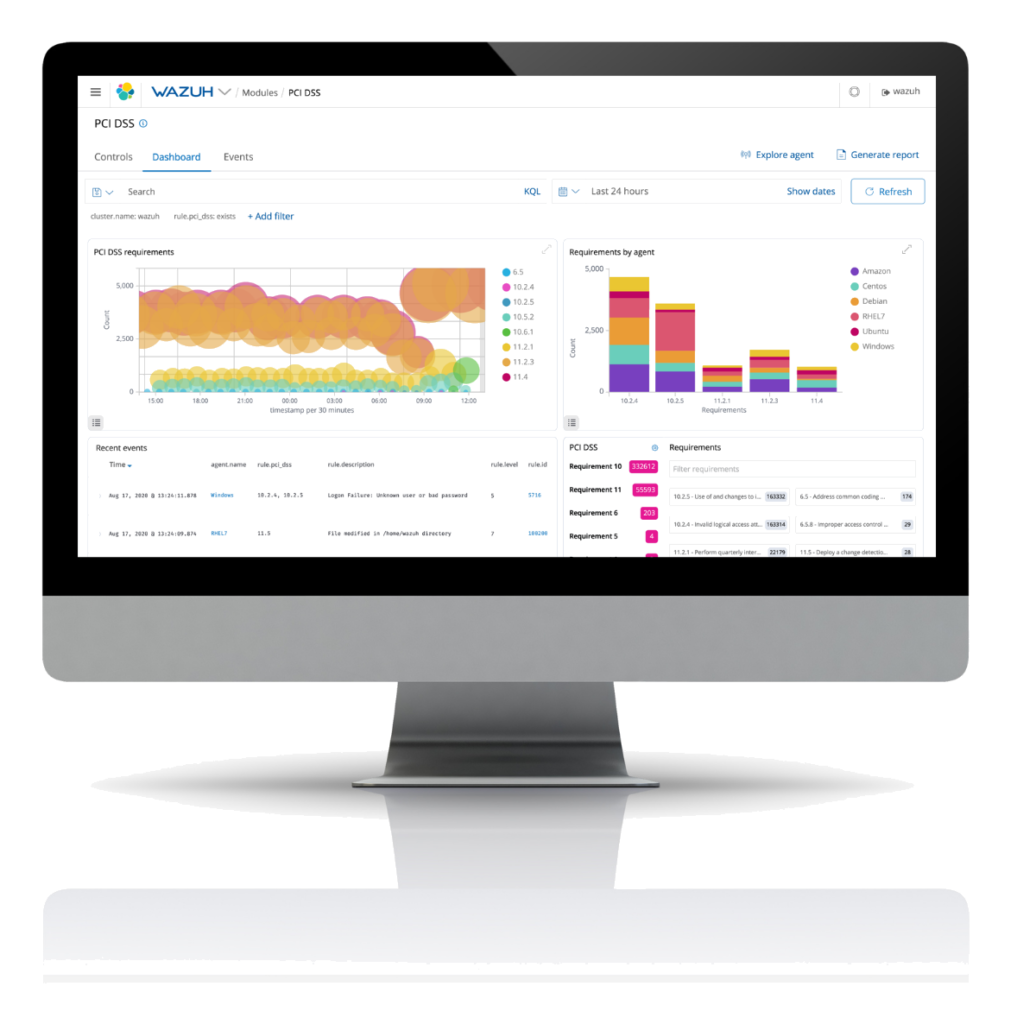

Wazuh bietet einige der notwendigen Sicherheitskontrollen, um die Einhaltung von Industriestandards und Vorschriften zu gewährleisten. Diese Funktionen in Kombination mit der Skalierbarkeit und der Unterstützung mehrerer Plattformen helfen Unternehmen dabei, die Compliance-Anforderungen zu erfüllen.

Wazuh wird häufig von Unternehmen der Zahlungsverarbeitung und von Finanzinstituten eingesetzt, um die Anforderungen des PCI DSS (Payment Card Industry Data Security Standard) zu erfüllen.

Die Web-Benutzeroberfläche bietet Berichte und Dashboards, die bei der Einhaltung dieser und anderer Vorschriften (z. B. DSGVO) helfen können.

Wazuh hilft bei der Überwachung der Cloud-Infrastruktur auf API Ebene, indem es Module verwendet, die Sicherheitsdaten von bekannten Cloud-Anbietern wie Amazon AWS, Microsoft Azure oder Google Cloud abrufen können. Darüber hinaus bietet Wazuh Regeln zur Bewertung der Konfiguration Ihrer Cloud-Umgebung, mit denen sich Schwachstellen leicht aufdecken lassen.

Die leichtgewichtigen und plattformübergreifenden Agenten von Wazuh werden zudem häufig zur Überwachung von Cloud-Umgebungen auf Instanzebene eingesetzt.

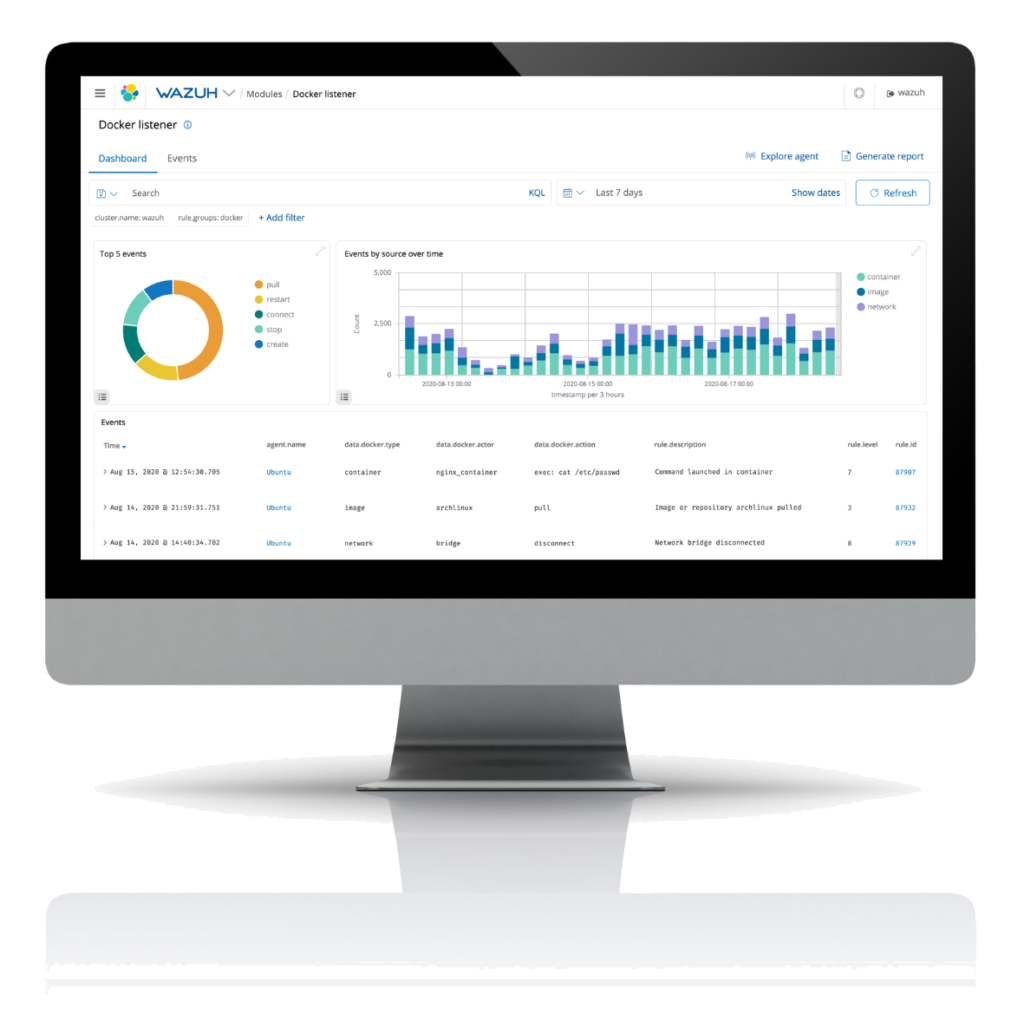

Wazuh bietet Sicherheitstransparenz für Ihre Docker-Hosts und Container, überwacht deren Verhalten und erkennt Bedrohungen, Schwachstellen und Anomalien. Der Wazuh-Agent verfügt über eine native Integration mit der Docker-Engine, die es dem Benutzer ermöglicht, Images, Volumes, Netzwerkeinstellungen und laufende Container zu überwachen.

Wazuh sammelt und analysiert kontinuierlich detaillierte Laufzeitinformationen. So werden beispielsweise Warnungen für Container im privilegierten Modus, anfällige Anwendungen, eine in einem Container laufende Shell, Änderungen an persistenten Volumens oder Images und andere mögliche Bedrohungen ausgegeben.

Wir beraten Sie gerne über die verschiedenen Möglichkeiten unserer Managed SIEM Services. In einem Online Gespräch können wir individuell auf Ihre Wünsche eingehen und Sie erhalten wertvolle Tipps.

Wir freuen uns auf Sie!